「情報処理安全確保支援士試験」を受験しました。

24年春は応用情報を受けたので、春に続けて今年2回目の試験です

受けたきっかけは、情報処理安全確保支援士を秋受ける予定で合格すると会社から支援士として登録料を出してくれるということで受けています。

今後受ける人のために前日までの準備、当日の流れを簡単に記載しておきます。

- 前日までの準備

- 当日に必要な持ち物を知りたい

- 当日の流れが知りたい

でわ各項目について説明していきます

- 午前2対策:過去問道場で過去問をやりこむこと

- 午後対策:過去問を一通りやり解説を聞くこと

- 証明写真を撮ること

支援士試験の午後2は25問なので、直近の出やすい問題を実施しても250問と少なめです。私は毎日50問コツコツ応用情報の合格発表の日からやり始めました。

テストまでの生活

- 平日は朝4時に起きて、1時間程度午後問を解く。通勤時間で午前を50問解く

- 土日は朝4時に起きて、散歩中に50問解く。その後1時間程度午後問解く

そんなルーティンです。試験当日ジムのマシンで歩けば250問くらい解けることをしったときはもう少し早く気づいたらなと思いました。

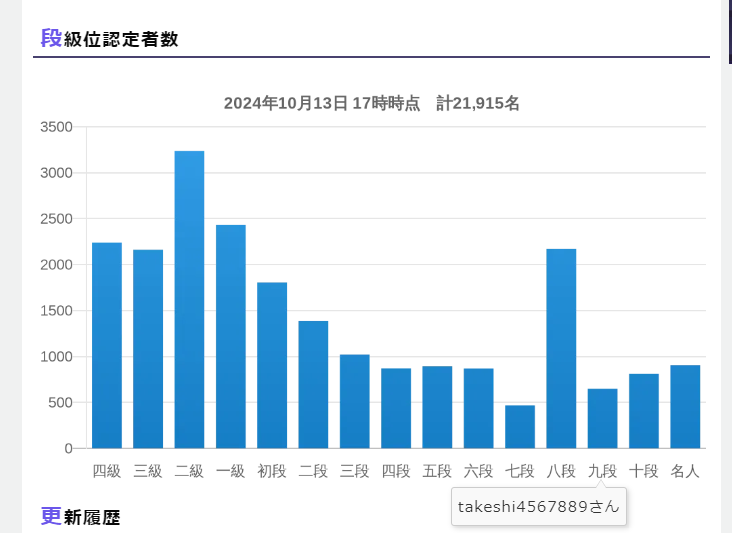

当日250問といて復習しました。段位で言うと9段です

学習履歴で言うとこんな感じ

午前の勉強をしつつ、セキュリティの本を逐次読んでました。

実装はしないので、セキュアコーディングはあまりやっていません。

午後の対策を始めたのが8月に入ってからです。

問題を解いてから、村山先生の動画を見ての繰り返しです。

途中からやばさを感じて問題集を買いました。

一通り書かれている内容を毎日コツコツ問1ずつやっていました。この問題集は分野別にまとめられているので、わからないところを一気に学習できることが利点です。

8割程度やったところで、試験2週間前からさらにやばさを感じて最後の本を買いました

通称チート本です。これは午後の問題が種別にまとめられており有用な本でした。

2回くらいざっと読んだ程度でしたが、どんなことが問われてどうやって回答を作ればよいのかざっと学べます。追いつめられるとこの本に書かれていることが思い出され無駄あがきができるようになる優れ本です。

初学者お断りな理由は、午後問題を演習しまくるとわかるでしょう。少なくとも令和の午後問題ほぼ解いた後読むと感動ものです。

勉強はここまでで、受験に対して、前日までに準備をしておくことが1点あります

それは証明写真を撮り受験票に張り付けておくことです。

これを忘れると受験することができないので注意です。

当日必要な持ち物ですが、

- 受験票

- シャープペンシル、消しゴム

- 昼ごはん

の3つです。

受験上にもよりますが、大学の中で行われる場合は食べるところがありません。近くにコンビニすらないこともあります。昼休憩は40分程度しかないので、事前に食べ物を買っていくとよいでしょう。

- 10時50分~11時半:午前2試験

- 12時30分から15時時40分:午後試験

- 終わり

という流れになります。

午前1免除だったので、10時半くらい会場について、そのまま試験を受けました。

昼休憩は11時半から1時間ですが、答案回収、事前説明とかあるので、12時15分くらいに部屋にいないとまずいです。

昼ご飯は、糖質多めにした方が良いです。国語系で乗り切れる問題は必死に文章を読む必要があるので非常に疲れます。

- 午前1は68点

- 午後2は60点でした

午前1はこんな感じ。

午後は

問1

自己採点上は8割の40点とれていそう。ログの読み込みで回答できるものが多かった。

問2

自己採点上は1割かそこらにみえる。

- 午前:過去問の改良問題や新問題も多いので、過去問やるときから回答ランダムにして記憶しないことを必須。日ごろからセキュリティの情報収集したほうがよい。

- 午後:ざっと読むだけで10分はかかるので、ある程度得意なものは絞って解いたほうが良い。問1,2を選んだが、3,4も楽しそうで迷いました。10分無駄にした。。

- 国語系の解答が求められる問題は脳が疲れるので、脳がふわーっとなります。

できるだけ脳は使わないように休憩は休息すべし。

午前はほぼ過去問道場でした。応用情報よりやりこんだので、当日は新しい問題、過去問一緒が瞬時に判断できました。丸暗記だけじゃ厳しいとも感じたのでベット対策は必要かもしれません。

試験数日前にシラバスをさっと読んで知らない単語がないかはチェックしました。

https://www.ipa.go.jp/shiken/syllabus/nq6ept00000014ae-att/syllabus_ap_ver7_0_henkou.pdf

AIが新しかったようですが、過去問レベルでそこまで新しいものはなかった印象です。

合格発表後にまた更新します。

今月末にあるSecurity Daysにとても出たいです

試験を楽しむためにも、こういった解説イベントは参加したいものです

![体系的に学ぶ 安全なWebアプリケーションの作り方 第2版[固定版] 脆弱性が生まれる原理と対策の実践 体系的に学ぶ 安全なWebアプリケーションの作り方 第2版[固定版] 脆弱性が生まれる原理と対策の実践](https://m.media-amazon.com/images/I/41WBMf7zcML._SL500_.jpg)

![うかる! 情報処理安全確保支援士 午後問題集[第2版] (日本経済新聞出版) うかる! 情報処理安全確保支援士 午後問題集[第2版] (日本経済新聞出版)](https://m.media-amazon.com/images/I/519bL7nWaZL._SL500_.jpg)